Da die Verschlüsselungssoftware DESlock bei immer mehr Kunden zum Einsatz kommt, kam hier auch die Frage auf: Wie benutzt man den DESlock Shredder? Daher möchten wir hier einen kleinen Beitag dazu verfassen.

Der DESlock + Shredder wird verwendet, wenn sensible Daten gelöscht werden, die mit herkömmlichen Papierkorb- oder anderen Betriebssystem-Löschmethoden wiederhergestellt werden können.

Beim Verwenden des DESlock + Shredder werden sensible Daten unlesbar gemacht, selbst wenn diese wiederhergestellt werden.

Die Software DESlock + Shredder kann eine von vier Methoden verwenden, um Dateien zu vernichten. Entweder Schreiben eines kryptographisch sicheren Zufallszahlenstroms über die Datei oder Anwenden des Gutmann-Algorithmus, der ein Dateilöschverfahren implementiert, wie in Sicheres Löschen von Daten aus Magnet- und Festkörperspeicher beschrieben, oder unter Verwendung des 5220.22-M-Standards des US-Verteidigungsministeriums um Daten zu bereinigen.

Wie benutzt man den DESlock Shredder?

1. Zieht die zu löschenden Dateien / Ordner auf das DESlock + Shredder-Symbol auf dem Desktop oder

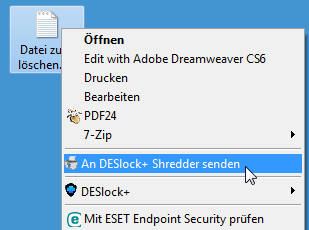

2. Klickt mit der rechten Maustaste auf die Dateien / Ordner, die Ihr löschen möchtet, und klickt anschließend auf “An DESlock + Shredder senden”.

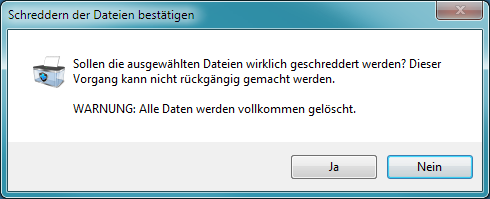

Ihr werden dann zum Bestätigen aufgefordert, dass Ihr die ausgewählten Daten löschen möchtet.

Hinweis: Wenn die Daten einmal geschreddert wurden, können diese nicht mehr zurückholen werden!

Shredder Optionen

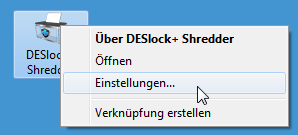

Ihr können die DESlock + Shredder-Optionen auswählen, indem Ihr mit der rechten Maustaste auf das DESlock + Shredder-Symbol klickt und dann “Einstellungen” auswählt.

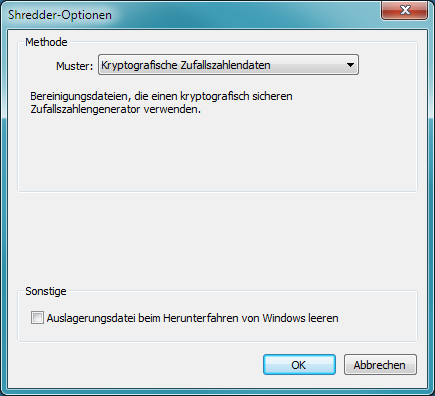

Ihr habt dort die Möglichkeit das Muster zur Löschmethode zu ändern.

Folgende Muster habt Ihr zur Auswahl:

Kryptopgrafische Zufallszahlen

Bereinigungsdateien, die einen kryptografisch sicheren Zufallszahlengenerator verwenden.

US DoD 5220.22-M (8-306. / E)

Standard des U.S Department of Defense DoD 5220.22-M (8-306. /E) Standard

US DoD 5220.22-M (8-306. / E, C und E)

Standard des U.S Department of Defense DoD 5220.22-M (8-306. /E, C und E). Diese Methodee setzt sich aus den Durchläufen 1,2,7 der Standardbereinigung zusammen

Gutmann

Implementiert eine Dateilöschmethode, die in “Secure Deletion of Data from Magnetic an Solid-State Memory” (Sicheres Löschen von Daten von Magnet- und Festspeicher) von Peter Gutmann (USENIX, 1996) beschrieben ist.

Beachtet den Epilog im Dokument. Er ist hier der Vollständigkeitshalber enthalten.