Gilt für: ESET Endpoint Encryption Client Erscheinungsdatum: 17. Juli 2019 ESET File Security für Linux Version 7.0.1152 wurde veröffentlicht und kann heruntergeladen werden. Änderungsprotokoll Version 7.0.1152 Behoben: Die erweiterte Protokollierung der Protokollfilterung ist im Produkt aktiv, nachdem die Funktion während der erweiterten Installation deaktiviert wurde Hinzugefügt: On-Access-Scanner im Kernel Hinzugefügt: Micro-Services-Architektur Hinzugefügt: Native 64-Bit-Architektur Hinzugefügt:… ESET File Security für Linux Version 7.0.1152 steht zum Download zur Verfügung weiterlesen

Schlagwort: Linux

Das ESET Security Management Center Version 7.0.72.5 wurde veröffentlicht

ESET Security Management Center Version 7.0.72.5 wurde veröffentlicht. Diese Version enthält nur den neuen ESET Management Agent für Linux (Version 7.1.367). Andere Komponenten sind nicht Bestandteil des Releases. Der neue Linux-Agent fügt die Unterstützung für ESET File Security für Linux Version 7 hinzu. Sie müssen Ihren Agent nur auf Linux-Computern aktualisieren, auf denen Sie ESET… Das ESET Security Management Center Version 7.0.72.5 wurde veröffentlicht weiterlesen

ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.15.0 wurde veröffentlicht

Erscheinungsdatum: 2. Mai 2019 ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.15.0 wurde veröffentlicht und steht zum Download zur Verfügung. Änderungsprotokoll Behoben: Übermäßiges Wachstum eventlog.dat durch irrelevante Einträge verursacht Behoben: Esets_daemon verbraucht während des E-Mail-Scans manchmal 100% der CPU Aktualisierung Laden Sie die ESET-Serverlösungen für Linux / FreeBSD herunter und… ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.15.0 wurde veröffentlicht weiterlesen

ESET NOD32 Antivirus Business Edition für Linux Desktop Version 4.0.93.0 wurde veröffentlicht

Betrifft: ESET NOD32 Antivirus Business Edition für Linux Desktop Erscheinungsdatum: 2. Mai 2019 ESET NOD32 Antivirus Business Edition für Linux Desktop Version 4.0.93.0 wurde veröffentlicht und steht zum Download zur Verfügung. Änderungsprotokoll Version 4.0.93.0 Behoben: Der Dienst der grafischen Benutzeroberfläche stürzt ab Behoben: Fehler “Sudo apt –reinstall install wget” Behoben: Datenschutzrichtlinie im Installationsassistenten Behoben: Gelegentliches… ESET NOD32 Antivirus Business Edition für Linux Desktop Version 4.0.93.0 wurde veröffentlicht weiterlesen

ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.13.0 wurde veröffentlicht

ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.13.0 wurde veröffentlicht Erscheinungsdatum: 20. Dezember 2018 ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.13.0 wurde veröffentlicht und steht zum Download zur Verfügung. Änderungsprotokoll Behoben: Eine XSS-Schwachstelle in der WebGUI, die es einem potenziellen Angreifer ermöglicht, eine zuvor… ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.13.0 wurde veröffentlicht weiterlesen

Linux SSH Port ändern

In diesem Beitrag möchte ich euch zeigen wie Ihr in wenigen Minuten die Sicherheit eures Webserver massiv erhöhen könnt in dem Ihr den SSH Port ändert. Ich erkläre euch auch wieso Ihr diese Änderung auf Eurem Webserver unbeding durchführen solltet. Linux SSH Port ändern Die Änderungen zu SSH werden in der Konfigurationsdatei des SSH Daemons… Linux SSH Port ändern weiterlesen

ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.11 wurde veröffentlicht

ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.11 wurde veröffentlicht Veröffentlichungsdatum: 7. Juni 2018 ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.11 wurde veröffentlicht und steht zum Download bereit. Änderungsprotokoll Behoben: Ausgeschlossene Pfade werden durch On-Demand-Scan gescannt, der mit ESET Remote Administrator oder GUI gestartet… ESET File / Mail / Gateway Security für Linux / FreeBSD Version 4.5.11 wurde veröffentlicht weiterlesen

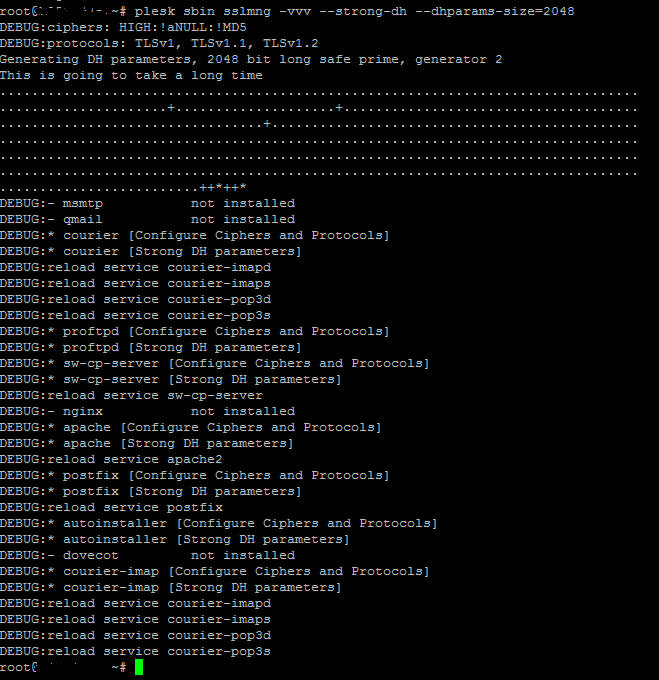

The server does not support forward secrecy with the reference browsers. Grade reduced to A-

Hier ein kurzer Beitrag zum Thema SSL-Zertifikate im Zusammenhang mit Plesk Onyx Version 17 und den Basic SSL-Zertifikaten von SchlundTech und der Fehlermeldung “The server does not support forward secrecy with the reference browsers” Nach der Einrichtung von SSL-Zertifikaten Nachdem Ihr für eure Webseite oder euren Onlineshop ein SSL-Zertifkat erworben habt und dieses bei eurem… The server does not support forward secrecy with the reference browsers. Grade reduced to A- weiterlesen